Arquivo

Error SSH remote – “WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED!”

Ao tentar conectar via SSH o cliente do ssh apresenta o seguinte erro abaixo.

Incompatibilidade entre Vmware Workstation e Device / Credencial Guard

Após ligar meu Vmware Workstation e VirtualBox, acionar a minha maquina virtual, recebi de cara essa mensagem abaixo.

Fui em inúmeros sites e não consegui achar uma solução, porem após algumas horas achei um site americano com a solução e vou colocar no final do artigo o blog em ingles, ate porque todos os créditos devem ser dado ao esSJae smudj.wordpress.com (smudj.wordpress.com).

Lembrando que se você tiver Hyper-v na sua maquinas, provavelmente precisará DESINSTALAR .

O Meu notebook tem Windows 10 HOME, neste caso você não terá Hyper-v Instalado (” https://docs.microsoft.com/en-us/virtualization/hyper-v-on-windows/reference/hyper-v-requirements“)

Se você tem o Windows 10 Home ou o Pro, você não tem o Credential Guard ativado. É um recurso apenas nas versões Enterprise, Education e IoT Enterprise do Windows 10. Veja: https://docs.microsoft.com/en-us/windows/security/identity-protection/credential-guard/credential-guard-requirements

Mais o que fiz para resolver o problema do Vmware e Virtualbox ?

Voce pode fazer duas coisas.

- Desativar Hyper-v

- Para isso abra um prompt de comando e digite “bcdedit /set hypervisorlaunchtype off” em seguida reinicie seu computador.

- Remover Hyper

- Vá para o Painel de Controle–>Programas e Recursos, selecione Ativar ou desativar os recursos do Windows.

- Expanda o Hyper-Ve expanda a plataforma Hyper-V.

- Desmarcar hiper-v hipervisor.

- Reiniciar computador.

- OBS: Cuidado se você tem Docker for Windows, esta ação pode para-los

Desativar a plataforma do hipervisor do Windows

- Vá para o Painel de Controle–>Programas e Recursos, selecione Ativar ou desativar os recursos do Windows.

- Desmarcar a plataforma do hipervisor do Windows

- Reiniciar.

Proximo passo (Principalmente quem tem Windows 10 Home – que nao vem gpedit.msc.)

A edição do Registro desativará esse recurso. Certifique-se de ter um backup do seu sistema, pois a edição do Registro pode resultar em um Windows inutilizável ou quebrado.

Editar a seguinte tecla: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity

Conjunto: name= “Enabled” Type=dword Data = 0

Reiniciar.

Uma alternativa para quem tem a versao Windows 10 e Windows Enterprise (e bem mais facil) é utilizar o utilitário é usar o Local Group Policy (gpedit.msc)

Expandir Computer Configuration\Administrative Templates\System\Device Guard e alterar o estado para DISABLE. Se você vir as mesmas configurações abaixo, provavelmente não terá o Device Guard ENABLE.

Guarda credencial

A Guarda de Credencial é controlada via Política de Grupo, então é provável que, se este for o problema, você mesmo não poderá fazer nada a ver com isso. Você precisará entrar em contato com seu departamento de TI para que isso seja desligado. Mais uma vez, o Credential Guard só está disponível na Enterprise, Education e IoT Enterprise. Se você não tem uma dessas versões, este não é o culpado.

Utilitários antivírus

Há mais um culpado que pode estar causando o problema. Alguns softwares antivírus bloqueiam a virtualização de hardware.

Verifique com seu fornecedor de antivírus para confirmar se isso não é um problema e se há uma maneira de desativá-lo em seu software AV.

Devido às várias compilações do Windows 10, você pode não encontrar essas configurações exatamente no mesmo lugar descrito ou mostrado.

Mais informações: https://support.microsoft.com/en-us/help/3204980/virtualization-applications-do-not-work-together-with-hyper-v-device-g

Texto em ingles na integra https://smudj.wordpress.com/2019/06/21/hyper-v-credential-guard-device-guard-or-why-cant-vmware-workstation-or-virtualbox-work-on-windows-10/

Todos Direitos reservados a esSJae

Instalando Service pack 1 no TMG 2010

Para instalação do service pack 1 do TMG 2010 siga os seguintes procedimentos.

-

If you downloaded the service pack from the Microsoft Download Center, do the following:

- Press the SHIFT key and right-click on the .MSP file, and then select Copy as path.

- Right-click the Command Prompt icon, and then select Run as administrator.

- Right-click the Command Prompt window and select Paste.

- Follow the instructions in the wizard.

Source: http://technet.microsoft.com/en-us/library/ff717843.aspx

Pessoal, desculpa o copy e past . . . é porque esta complicado o meu tempo, mas vale a intenção da documentação.

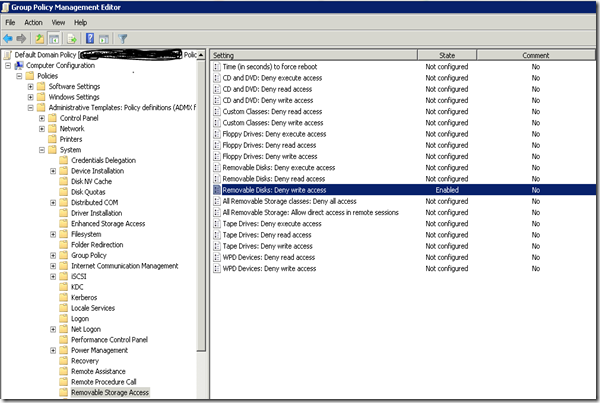

Bloqueando gravação Pendrive, USB, Cartao de memoria via Group Policy

Pessoal,

Atraves de Group Policy é possivel bloquear a gravação, leitura e a execução de pendrives ou dispositivos moveis ligados as estações ou notebooks em seu Active Diretory

No seu active directory abra o Group Policy Manager Editor;

Click em Computer Configuration –>

Administrative Templates: Policy Definitions (ADMX…) –>

System –>

Removable Storage Access –>

E ao lado direito escolha a opção que mais se adequada a sua necessidade, no nosso caso sera a opcao Removable Disk: Deny Write Access

Um abraco a todos….

Euclides Pereira da Silva

Duvidas? Post no blog que estarei respondendo assim que chegar.ok?

Liberar portas SSL fora do padrão 443 no ISA/TMG

Introdução:

O uso de portas SSL fora de padrão são constantemente usadas e a publicação padrão do ISA não permite este acesso.

Conhecimento Básico :

Gerenciamento do ISA/TMG , publicação de scripts e uso em prompt de comando.

Procedimento :

Baixe o arquivo http://www.isatools.org/tools/isa_tpr.js . Salve o script no c:\ do servidor ISA.

Entre no modo de comando e digite o comando :

isa_tpr.js /add Port8443 8443 ( neste caso esta liberando a porta 8443 para acesso SSL com nome 8443 )

Para outras funções use o comando: isa_tpr.js/?

Apos liberar a porta aparecerá a mensagem:

The web proxy service should be restarted to pick up the change.

Indicando que você deverá reiniciar o servidor.

Conclusão:

Ao liberar outras portas para uso SSL você permitirá entrada/saída do protocolo TCP com SSL para publicação e acesso a serviços e sites que usam portas fora do padrão.

É isso rsrsrsr,

euclidesmcse.worpress.com

Texto retirado na integra do site: http://juniorneix.wordpress.com

DEFAULT PERMISSIONS FOR SYSVOL

DEFAULT PERMISSIONS FOR SYSVOL

Em varias consultorias vejo alguns problemas que sao constantes, como por exemplo a perda ou alteração (voluntária ou não) das permissão do SYSVOL, abaixo explicamos como voltar as configurações default (ACLs).

%SystemRoot%\Windows\Sysvol\Sysvol

%SystemRoot%\Winnt\Sysvol\Sysvol\domain

%SystemRoot%\Winnt\Sysvol\Sysvol\domain\Policies

For each file or folder that is located in the %SystemRoot%\Winnt\Sysvol\Sysvol\domain\Policies

Sysvol share permissions :

Abraços a todos….

References : http://truetechsolutions.supersized.org/archives/8-Default-Permissions-for-Sysvol.html

By – Euclides Pereira da Silva

Adicionando um Grupo do Domínio como Administradores Locais

Abra o Active Directory Users And Computers navegue até a OU em que você armazena os grupos da sua equipe de TI e crie um Grupo de Segurança que representa os técnicos. Nesse artigo criei um grupo de segurança “Administradores Locais” e adicionei as contas de usuários como membros desse grupo. Não vou explicar como criar um grupo no AD, pois todos sabem como fazê-lo.

Vamos a GPO:

Abra o Group Policy Management (GPMC) navegue até a OU que armazena as contas de computadores do domínio clique com o botão direito e selecione “Create a GPO in this domain and Link it here…”

Na tela New GPO forneça um nome amigável para sua política e clique em OK.

Agora clique com o botão direito na GPO criada e selecione Edit.

Na tela Group Policy Management Editor, expanda Computer Configuration / Policies / Windows Settings / Security Settings em Restricted Groups clique com o botão direito e selecione Add Group…

Na tela Add Group adicione o grupo que você criou e clique em OK.

Na tela das propriedades do grupo em “This group is a member of” adicione o grupo “Administrators” e clique em OK.

Feche o Group Policy Management Editor e o Active Directory Users And Computers, espere até que a politica seja aplicada as estações e o grupo já será membro do grupo local “Administradores“

Uma GPO de configuração aparentemente simples, mas que ajuda muito na administração de um domínio do Active Directory.

Pessoal, extraído na integra do blog do nosso amigo http://douglasfilipe.wordpress.com/

Grande abraço….

Hyper-v–Site oficial no Brasil

Senhores,

Estive verificando o site da Microsoft no Brasil e esta muito legal o material que a Microsoft

esta publicando em seu site sobre virtualização.

Segue alguns link’s para voce trabalhar, estudar, pesquisar e ate extrair informações para

seus projetos.

Site oficial no Brasil

Microsoft Virtualization – Site em português (Brasil)

Comparativo entre produtos e funcionalidades

Comparativo entre Microsoft Hyper-V e vSphere 4

Na minha opnião um dos melhores link’s da solução

Aceleradores de Solução de Virtualização – Microsoft

Abraços e até a próxima…

Euclides P Silva

BPOS – Acesso a quarentena do Exchange online

Ativação da quarentena por usuário no BPOS – Exchange Online Services.

1. Conectar no endereço https://quarantine.messaging.microsoft.com

2. Insira seu e-mail no campo User name e click em Need you password?

No campo User name digite novamente o seu e-mail e click em Send

3. Após alguns minutos chegara em seu e-mail da ubik um email do seguinte endereço e com o seguinte subject ![]()

4. Abra esse e-mail e click no link que foi enviado e esta dentro desse e-mail.

5. Digite agora no campo Nova senha: (Alguma senha, preferencialmente a mesma senha do seu e-mail) e confirme a senha que você digitou em Confirmar nova senha e click em

Enviar

6. Agora você já tem acesso as suas mensagens que foram armazenadas na quarentena.

Ate a próxima,

Um grande abraço

Group Policy Preference Extensões do cliente

como aplicar GPO’s do windows 2008 em Sistemas operacionais Windows XP / Windows Vista / Windows 2003 Server.

As preferências de Diretiva de Grupo introduzidas no sistema operacional Windows Server 2008, incluem mais de 20 novas extensões de Diretiva de Grupo e expande mais uma diversidade de opções configuráveis em uma GPO (objeto de Diretiva de Grupo).

Essas novas extensões são incluídas na janela Editor de Gerenciamento de Diretiva de Grupo do GPMC (Console de Gerenciamento de Diretiva de Grupo), sob o novo item Preferências.

Requisitos do sistema e etapas da instalação:

Para usar preferências de Diretiva de Grupo, conclua as seguintes etapas:

Local para Download:

Windows Vista (x86): http://go.microsoft.com/fwlink/?LinkId=111859

Windows Vista (x64): http://go.microsoft.com/fwlink/?LinkID=111857

Windows XP (x86): http://go.microsoft.com/fwlink/?LinkId=111851

Windows XP (x64): http://go.microsoft.com/fwlink/?LinkId=111862

Windows Server 2003 (x86): http://go.microsoft.com/fwlink/?LinkId=111852

Windows Server 2003 (x64): http://go.microsoft.com/fwlink/?LinkId=111863

Sistemas operacionais com suporte: Windows XP SP2 ou posterior, Windows Server 2003 SP1 ou posterior

Local para download: http://go.microsoft.com/fwlink/?LinkId=111843

Se estiver executando o Windows Vista instale o RSAT for Windows Vista.

Abraços

Euclides Pereira da Silva

![clip_image002[6] clip_image002[6]](https://euclidesmcse.wordpress.com/wp-content/uploads/2011/05/clip_image0026_thumb.jpg)

![clip_image004[6] clip_image004[6]](https://euclidesmcse.wordpress.com/wp-content/uploads/2011/05/clip_image0046_thumb.jpg)

![clip_image008[4] clip_image008[4]](https://euclidesmcse.wordpress.com/wp-content/uploads/2011/05/clip_image0084_thumb.jpg)

![clip_image010[7] clip_image010[7]](https://euclidesmcse.wordpress.com/wp-content/uploads/2011/05/clip_image0107_thumb.jpg)